Trucchi e Suggerimenti

Tecniche e strumenti di antiforensics

1. Introduzione

Solo recentemente l’anti-computer forensics è stata riconosciuta come legittimo argomento di studio (1) anche se, in realtà, l’anti-computer forensics è nata assieme alla computer forensics o, forse, anche prima che ci fosse un sua formalizzazione e definizione.

Con l’uscita sul mercato di Norton Commander per DOS v. 1.00 nel 1982 (2) che conteneva il programma UnErase, viene, di fatto, rivelato che la semplice cancellazione di un file non è un’azione definitiva e che quanto cancellato può essere recuperato.

Nei primi anni ’80, per quanto già disponibile il primo hard disk da 5” ¼ dalla capacità formattata di 5 MB (3) dai costi proibitivi, i personal computer utilizzavano Floppy disk da 5” ¼ per eseguire il sistema operativo, i programmi e per la memorizzazione dei dati. Possiamo ragionevolmente ritenere che il primo tool anti-forensics fu il distruggi documenti!

Dalla fine degli anni ’80 anche i computer economici cominciarono a essere dotati di supporti di massa fissi.

L’incremento negli anni seguenti dei computer in circolazione, la disponibilità crescente di mezzi d’interconnessione fra gli stessi e con la decisione del CERN il 30 aprile 1993 (4) di rendere pubblica la tecnologia alla base del web, ha portato con se la nascita dei crimini informatici, cioè fenomeni criminali che si caratterizzano nell’abuso della tecnologia informatica sia hardware che software. L’esigenza di punire i crimini informatici emerse già alla fine degli anni ’80 (raccomandazione sulla criminalità informatica del Consiglio d’Europa, 13 settembre 1989). (5)

La diffusione negli ultimi anni di nuovi dispositivi assimilabili a dei computer poiché dotati di processore, memoria, memoria di massa, dispositivi di input e output, sistemi operativi e applicazioni, ha sicuramente creato nuove sfide per gli investigatori ma anche nuove opportunità per l’individuazione delle fonti di prova.

2. Definizioni

La computer forensics è la scienza che studia l'individuazione, la conservazione, la protezione, l'estrazione, la documentazione, l'impiego ed ogni altra forma di trattamento del dato informatico al fine di essere valutato in un processo giuridico. (6)

Per l’anti-computer forensics vi sono molte definizioni; la più accettata è la seguente:

“Il tentativo di influire negativamente sull’esistenza, la quantità e la qualità delle prove presenti in una scena del crimine, o il rendere difficile o addirittura impossibile condurre l’esame e l’analisi delle prove.” (7)

La definizione riportata si riferisce ad azioni eticamente negative, di puro ostacolo alla giustizia. La disciplina ha invece, a mio parere, un campo d’azione molto più ampio e anche più nobile rispetto a quanto indicato nella definizione.

I dispositivi digitali, oltre a poter essere i contenitori di fonti di prova in un processo giuridico, sono certamente i contenitori di informazioni più o meno rilevanti del suoi utilizzatori, atte a rivelarne i gusti, le abitudini, le tendenze politiche e religiose, capacità di spesa, indirizzi di posta elettronica, credenziali per l’accesso a conti correnti, posizione INPS , ecc.

L’azione degli investigatori autorizzati deve seguire delle regole ed è assoggettata alla legge, per cui la possibilità di azione è limitata. I malintenzionati, invece, spesso non sottostanno a regole e leggi, per cui protezioni all’apparenza efficaci risultano inutili. Per esempio un file crittato con una password robusta è un efficace ostacolo all’azione di un investigatore, in quanto, in Italia per esempio, nessuno può obbligare un indagato a rivelare le proprie password. Un delinquente invece può estorcerla con minacce o peggio.

Oltre agli investigatori da un lato, agenti in piena legalità, e i delinquenti, agenti completamente fuori da regole e leggi, vi è un’altra fattispecie e precisamente le aziende che utilizzano le azioni e i contenuti dei dispositivi digitali di un utilizzatore per tracciarne, a sua insaputa e addirittura forzandone la volontà, le informazioni di loro interesse. Spesso queste aziende agiscono sul filo della legge.

Per fortuna la legge in vari Stati sta cominciando a contrastare questi fenomeni. Un esempio è la condanna alla società californiana KISSmetrics in quanto aveva sfruttato tecniche per ricreare cookies [1] dopo la loro rimozione da parte dell’utente. (8)

La mia definizione di anti computer forensics è la seguente:

L’insieme di strumenti, tecniche e comportamenti utilizzati per contrastare, in modo differente secondo gli obiettivi di autotutela perseguiti, l’azione di un attaccante, legittimato o no, che utilizza tecniche di computer forensics per ottenere informazioni di vario genere dai dispositivi assimilabili a computer (personal computer, main frame, smartphone, console, ecc.) e dalla loro connessione a reti locali e globali.

3. Tecniche

Le tecniche che si possono utilizzare per prevenire od ostacolare l’acquisizione di dati di interesse per un attaccante, o comunque rendere il più possibile difficoltosa la successiva analisi, possono raggrupparsi, considerando la definizione classica, nelle seguenti categorie:

-

Occultamento dei dati

-

Cancellazione dei dati

-

Trail obfuscation – Modifica degli elementi identificativi dei dati e delle attività finalizzate a disorientare o depistare l’investigatore e contromisure specifiche contro le attività tipiche di computer Forensics

-

Distruzione fisica del supporto contenete i dati.

L’attività di investigazione forense e soprattutto quelle attività perpetrate dalle altre tipologie di attaccanti, non si realizzano esclusivamente con la ricerca delle fonti di prova e delle informazioni di interesse agendo direttamente sui dispositivi, come la classificazione classica delle tecniche anti forensics lascia intendere, ma sfruttano anche le vulnerabilità dei sistemi operativi, l’apertura di accessi ai dispositivi digitali fornita dalla connessione ad Internet, la vulnerabilità intrinseca di alcune strutture di rete Wi-Fi ed alla falsa sicurezza che si prova quando si è sicuri di essersi protetti da azioni esterne al proprio mondo, non preoccupandosi invece di quello che c’è all’interno.

Considerando questi aspetti aggiungerei le seguenti categorie:

-

Tecniche per la prevenzione della trasmissione di informazioni non voluta.

-

Utilizzo di tecniche di crittazione asimmetrica per l’invio di informazioni riservate.

-

Tecniche di protezione della infrastruttura informatica dall’accesso illecito perpetrato dall’interno.

3.1 Occultamento dei dati

3.1.1 Crittografia

La parola crittografia deriva dall’unione di due parole greche kryptós che significa nascosto, e graphía che significa scrittura. La crittografia è la collezione di metodi per rendere un messaggio non comprensibile per le persone non autorizzate a leggerlo.

Esistono fondamentalmente due tecniche per offuscare un messaggio, quelle basate sulla segretezza del metodo di cifratura e quelle basate sulla segretezza della chiave.

Le prime implementazioni della crittografia basata sulla segretezza dell’algoritmo di codifica le si possono trovare già nella Bibbia, libro di Geremia, dove viene utilizzato il cifrario Atbash, cifrario che si basa sulla sostituzione monoalfabetica in cui la prima lettera dell’alfabeto viene sostituita dall’ultima, la seconda dalla penultima e così via. (9)

La storia della crittografia moderna ebbe inizio con Leon Battista Alberti che per primo utilizzò un disco cifrante (10) con un alfabeto segreto da spostare ad libitum ogni due o tre parole. Il successivo passo avanti avvenne grazie a Giovan Battista Bellaso con l’introduzione della tecnica di alternare alcuni alfabeti segreti con parola chiave sotto il controllo di un lungo versetto chiamato contrassegno.

Il francese Vigenère (11) utilizzò poi il versetto per cifrare ciascuna lettera con la sua tavola ad alfabeti regolari. Il suo sistema fu considerato indecifrabile per oltre tre secoli. Fu decifrato dal prussiano Friedrich Kasiski (12)

La legge fondamentale che inquadra il corretto uso delle tecniche crittografiche fu scritta da Kerckhoffs (“Legge di Kerckhoffs”) nel 1880 ed è la seguente:

“In un sistema crittografico è importante tenere segreta la chiave, non l’algoritmo di crittazione.” (13)

Nel 1918 Gilbert Vernam perfezionò il metodo Vigenère utilizzando chiavi segrete lunghe quanto il messaggio e mai più riutilizzabili. Nel 1949 Claude Shannon dimostrò che questo è l’unico metodo crittografico possibile che sia totalmente sicuro. (14)

Nell’utilizzo pratico è molto complesso avere chiavi lunghe quanto il messaggio per quanto ci siano stati degli utilizzi in ambito militare (One Time Pad - OPT) (15)

Per un approfondimento ed esempi sulle tecniche criptografiche si rimanda al sito http://www.cryptool.org in cui sono scaricabili i programmi Cryptool1 e Cryptool2, ottimi strumenti didattici per comprendere gli algoritmi delle varie tecniche conosciute.

Nessun sistema crittografico che utilizzi chiavi meno lunghe del messaggio da codificare è inviolabile.

Diventa a questo punto rilevante il tempo necessario per decifrare il messaggio. Se questo tempo è sufficientemente lungo da rendere non più utile l’ottenimento del messaggio originale, il metodo di crittazione diventa di fatto inviolabile.

L’uso della crittografia come tecnica anti-forensics trova applicazione nell’offuscamento dei dati contenuti negli elaboratori nella sua forma a chiave simmetrica, cioè dove la chiave per crittare l’informazione e per la sua decrittazione è la stessa.

Possiamo distinguere i seguenti metodi di utilizzo della crittografia:

a) Codifica di alcuni file contenenti dati sensibili

b) Codifiche di intere strutture contenenti dati sensibili.

c) Codifica dell’intero disco fisso o di alcune partizioni.

I metodi a) e b) non garantiscono, se utilizzati da soli, un valido sistema di protezione anti forense da un eventuale accesso al sistema dove questi oggetti sono contenuti, in quanto la stessa apertura dei documenti decodificati lascia tracce sul sistema.

Sono invece metodi molto sicuri e pratici per ottenere un’ottima garanzia (complessità della chiave permettendo) di evitare che all’interno del proprio ambiente, di lavoro o di vita, qualcuno possa accedere a queste informazioni conoscendo magari la password d’accesso al sistema o sfruttando una disattenzione. Sono un ottimo metodo per generare documenti da inviare a un corrispondente che è a conoscenza della password di codifica.

I tool più noti per compiere la crittazione di file sono i seguenti:

- AxCrypt (http://www.axantum.com/axcrypt/) che utilizza l’algoritmo AES-256 (16). È un software libero di cui è ottenibile anche il codice sorgente. È fornito per ambienti Windows, Mac OS X, Linux, IOS. In ambiente Windows permette di eseguire la crittazione in pochissimi passaggi generando dei file .exe autoestraenti.

Figura 1

- Sophos Free Encryption (http://www.sophos.com/it-it/products/free-tools/sophos-free-encryption.aspx). Anche questo software utilizza l’algoritmo AES-256. È disponibile solo per il sistema operativo Windows.

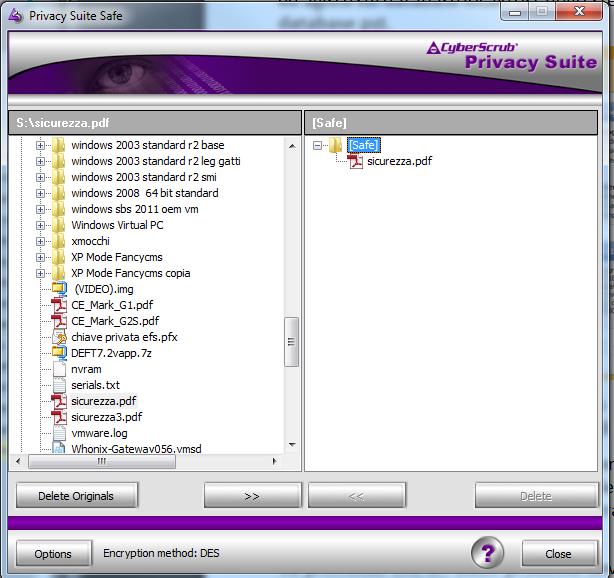

Figura 2

Alcuni programmi di larga diffusione come Microsoft Word, Microsoft Excel, Winzip, Winrar, 7-Zip offrono la possibilità di crittare i documenti da loro generati utilizzando l’algoritmo AES-128 (7-Zip AES-256).

Il metodo b) consiste nella generazione di un file di dimensione variabile, a seconda delle proprie esigenze, crittato con vari algoritmi, che ha la possibilità di essere montato nel sistema operativo come se fosse una qualsiasi unità di storage. Quando questo file è montato, i file che si vogliono proteggere devono essere trasferiti all’interno di tale unità. Una volta che l’unità è smontata, i file contenuti all’interno non sono più accessibili. Per riottenerli è necessario montare nuovamente il file, utilizzando la password di crittazione.

I prodotti più noti che svolgono questa funzione questa funzionalità sono i seguenti:

- Truecrypt (http://www.truecrypt.org/). È in assoluto il più noto fra I programmi di crittazione. Permette la creazione di dischi virtuali crittati di varie dimensioni, di creare dispositivi USB crittati con la possibilità di far avviare in automatico il prompt che richiede la password di crittazione anche su sistemi in cui il prodotto non è installato sfruttando la sua caratteristica di software portable. Una caratteristica molto interessante in chiave anti-forensics e anche di protezione contro un’eventuale azione violenta di mali intenzionati, è la possibilità di inserire un disco virtuale crittato nascosto all’interno di un disco virtuale crittato. Questo comporta che se si fosse costretti per varie ragioni a rivelare la password di crittazione del disco virtuale principale il secondo disco crittato non verrebbe rivelato in alcun modo. Utilizza un enorme numero di algoritmi di crittazione come l’AES 256, Serpent 256, Twofish 256, AES-Twofish 256, AES-Twofish-Serpent 256, Serpent-AES 256, Serpent-Twofish-AES 256, Twofish-Serpent 256.

Figura 3

- FreeOFTE (http://www.freeotfe.org/). Il programma è molto simile a Truecrypt. I punti in comune sono:

· Crittazione al volo di partizioni e interi dischi

· Possibilità di creare un disco nascosto all’interno di un disco crittato

· Algoritmi AES, Twofish e Serpent

· Eseguibilità da dispositivo USB

· Possibilità di montaggio disco virtuale da CD/DVD e rete

FreeOFTE offre in aggiunta:

· Esiste per dispositivi PDA

· Supporta più algoritmi Hash

· Offre la modalità Explorer che può essere eseguita su un computer pubblico senza la necessità di installare i drivers

Truecrypt offre in aggiunta:

· La possibilità di crittare il disco di sistema

· È eseguibile su Windows, Linux e Mac OS X

· Sfrutta i processori multipli e la possibilità di utilizzare le istruzioni AES del processore quando disponibili

Questa tecnica di crittazione ha il grande vantaggio di poter spostare i propri file riservati da un pc all’altro senza particolari problemi semplicemente copiando il file crittato, che viene montato come unità dai sopra citati programmi, su un supporto appropriato o avendolo creato già lì.

Vi è poi un’estrema facilità nell’effettuare il backup dei propri dati effettuando la semplice copia del file contenente il disco virtuale.

Il problema di sicurezza dal punto di vista anti-forensics però è identico a quello che si ha con la crittazione del file singolo: quando un documento contenuto nel disco virtuale crittato viene aperto, tracce rimangono memorizzate nei registri e nelle cartelle temporanee.

Non è per cui un metodo che può utilizzato da solo.

Il metodo c) è quello che offre la più ampia garanzia di riservatezza dei propri dati riservati in chiave anti-forensics.

La strategia è quella di crittografare completamente il disco di sistema e, se ci sono, gli altri dispositivi di storage.

Utilizzando questo sistema non solamente i file riservati non sono accessibili senza la conoscenza della password di decrittazione, ma lo sono anche le tracce lasciate dall’apertura dei medesimi.

La sicurezza è ovviamente legata alla complessità della password.

I prodotti più noti sono:

- Bitlocker (questo software è disponibile su sistema operativo Vista ultimate e enterprise , Windows 7 ultimate e enterprise, Windows 8). Questo software ha tre modalità operative, due richiedono un dispositivo hardware per la cifratura del disco contenente il sistema operativo (Trusted Platform Module - TPM), la terza no.

Le modalità che usano TPM sono:

· Modo operativo trasparente - l’utente accede al sistema effettuando il login normalmente. La chiave di crittazione è contenuta nel chip TPM

· Modalità autenticazione utente – questa modalità richiede all’utente un PIN o un dispositivo USB per avviare il sistema operativo.

La terza modalità non richiede un chip TPM:

· Modalità chiave USB: l’utente deve inserire un dispositivo USB che contiene la chiave di avvio per poter avviare il sistema operativo protetto.

Questa tecnologia, in chiave anti-forensics, ha la forte limitazione di richiedere, per decrittare il disco contenente il sistema operativo in un sistema sprovvisto di TPM, di un dispositivo USB che ovviamente può essere facilmente acquisito durante un sequestro. I dischi non di sistema possono essere sbloccati mediante l’utilizzo di una password, di una smart card e relativo PIN e, nel caso in cui sia protetto anche il sistema operativo, possono essere sbloccati automaticamente all’avvio dello stesso.

Nella nuova versione per Windows 8 Pro e Windows Server 2012 è stata migliorata la velocità di crittazione crittando effettivamente solamente lo spazio su disco utilizzato, la possibilità di crittografare i Clustered Shared Volume in un failover cluster, la possibilità di abilitare Bitlocker su un volume prima che il setup del sistema operativo venga eseguito, permette ai client ed ai server connessi alla rete aziendale di sbloccare automaticamente il disco del sistema operativo senza la necessità di inserire il PIN al momento del boot, compatibilità con i recenti Hardware Encrypted Drives, ossia gli hard disk capaci di gestire la crittografia a livello hardware (sgravando così la CPU da questo compito).

- Truecrypt (http://www.truecrypt.org/). Anche Truecrypt offre la possibilità di eseguire una crittazione dell’intero disco, compreso quello di sistema. Per il disco di sistema utilizza esclusivamente la password di sblocco, mentre i volumi non di sistema possono utilizzare anche un key file. Truecrypt permette l’automontaggio dei volumi non di sistema all’avvio del sistema operativo, quando questo e posto su un volume crittato.

Mentre Bitlocker è disponibile solo per alcune versioni di Windows, Truecrypt è disponibile per Windows, Mac OS X e Linux.

Utilizzando sistemi di crittazione dell’intero disco, per ottenere una buona sicurezza in chiave anti forensics, è importante tenere a mente che quando il sistema è avviato, le password di decrittazione dei sistemi montati sono in memoria e non crittate.

Esistono tool come PasswareKit Forensic che in pochissimi minuti sono in grado di recuperare le password sfruttando il dump della memoria di un sistema con dischi Bitlocker e/o Truecrypt montati.

È raccomandabile per cui spegnere i sistemi quando non sono in uso evitando lo standby. L’ibernazione è invece sicura purché il file d’ibernazione risieda su un’unità crittata.

L’utilizzo di sistemi di crittazione dell’intero disco pongono il problema del backup dei file. Per prima cosa bisogna utilizzare un sistema di backup in grado di generare degli archivi a loro volta crittati; avere tutto il sistema crittato e il backup in chiaro, rende di fatto, dal punto di vista anti forensics, tutto inutile.

Va scelto poi un sistema di backup in grado di coesistere con il sistema di crittazione scelto.

Ho testato Acronis Backup & Recovery 11.5 (che offre la possibilità di crittare in AES-256 gli archivi di backup) in abbinata con Bitlocker ottenendo un completo successo. Backup completo di tutti i volumi, backup incrementale e differenziale e, soprattutto ripristino completo del sistema che, ovviamente, non è più crittato.

Con Truecrypt non vi sono stati problemi con il disco crittato di sistema, ce ne sono invece stati con i volumi non di sistema. Acronis Backup & Recovery, Paragon Backup & Recovery che ho testato, effettuano il backup di tutta la partizione in formato raw.

Oltre ad occupare molto spazio e richiedere molto tempo, ciò impedisce la possibilità di eseguire backup incrementali e differenziali. Il recupero del singolo file poi è precluso.

Vi è la possibilità di eseguire il backup dei file al posto del volume. Non supportando Truecrypt però le shadow copy per i dischi non di sistema, rimane il problema dei file aperti durante le operazioni di backup, che non sono salvati.

3.1.2 Steganografia

La steganografia, dal greco steganos (στεγανός), nascosto, e graphei (γραφή), scrittura, s’intende la tecnica di nascondere le informazioni all’interno di altre informazioni.

Le informazioni possono essere inserite, per esempio, all’interno d’immagini, filmati, musica o testi.

A differenza della crittografia, la steganografia non attira l’attenzione di un eventuale investigatore. Un file crittato viene quasi certamente individuato durante l’analisi di un dispositivo digitale, un’informazione steganografata può essere trovata soltanto per mezzo di tecniche dette di stegoanalisi.

Le tecniche di stegoanalisi possono essere così catalogate:

· tecniche visive (su file jpeg, bmp, ecc.)

· tecniche sonore (su file wav, mp3, ecc)

· tecniche statistiche (cambiamenti nella struttura dei pixel meno significativi)

· tecniche strutturali (prendono in esame le proprietà dei file)

Per approfondire le tecniche di stegoanalisi si può consultare il sito http://www.sarc-wv.com/ (Steganography Analysis and Research Center).

In chiave anti forensics, è importante tenere presente che l’occultamento è tanto più sicuro, indipendentemente dalla bontà dell’algoritmo utilizzato, tanto più piccolo è il contenuto da occultare confrontato con la dimensione del medium utilizzato.

Al fine di aumentare ulteriormente la sicurezza e la forza anti forensics dell’informazione occultata, questa può essere prima crittata e poi steganografata.

Questa tecnica è ideale per trasferire informazioni tra un soggetto e un altro.

Una delle tecniche più efficaci è la steganografia nelle immagini.

Questa tecnica sfrutta la debolezza del sistema visivo umano.

Un’immagine digitale a colori non compressa è un file composto di 8 bit per pixel (se l’immagine è a 256 colori) o da 24 bit per pixel (per immagini a 16 Milioni di colori). Per esempio, un’immagine di 1920x1440 pixel con profondità di 24 bit (16 M colori) è un file composto di 2.764.800 byte.

Le immagini in formato raw non sono comunemente utilizzate per l’enorme dimensione dei file ottenuti. Vengono per cui normalmente compresse. La stessa immagine dell’esempio, compressa con l’algoritmo jpeg, ha la dimensione di 918.688 byte.

Ovviamente un’immagine raw offre più spazio per celare un messaggio ma questo tipo di oggetti, salvo che chi li detiene sia un fotografo, non venendo comunemente usati, attirerebbero troppo l’attenzione di un investigatore.

Affinché le modifiche apportate alle immagini appaiano invisibili ad occhio nudo, la quantità di dati inseribili deve essere per forza di cose piccola confrontata al contenitore.

La tecnica più diffusa è la steganografia LSB (Rumore di Fondo) (17), che può essere applicata solo ad immagine non compresse o ad immagini compresse con metodi senza perdita di dati (png, bmp, Gif, tiff). Si basa sulla teoria che apportando modifiche impercettibili a un’immagine ad alta definizione questa non cambia. Si può ottenere una modifica impercettibile di un’immagine modificando il bit meno significativo di ogni byte componente l’immagine.

Senza l’intervento di tecniche steganografiche, questo già avviene normalmente a causa delle normali imperfezioni del sistema di acquisizione (scanner, fotocamera, ecc), appunto il rumore di fondo, o a causa dei filtri correttivi propri dei software di gestione del sistema di acquisizione (aumento del contrasto, miglioramento cromatico, ecc).

Come già precisato, questa tecnica può essere utilizzata solo con immagini non compresse o compresse con algoritmi lossless. Per utilizzare invece le diffusissime immagini in formato jpeg, che è un algoritmo di compressione con perdita (lossy), ottenute per esempio da fotocamere, si deve operare a un livello di rappresentazione intermedio, cioè bisogna iniettare le informazioni nei coefficienti di Fourier ottenuti nella prima fase di compressione (18) (19).

I messaggi segreti, che possono essere file di qualsiasi tipo (testo, immagini, binari, ecc), per quanto detto, devono avere dimensioni molto inferiori al contenitore; per ovviare a questa difficolta si può suddividere il messaggio in più contenitori.

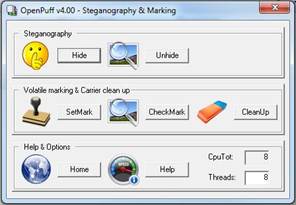

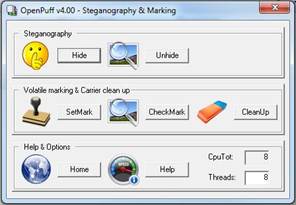

Il migliore, a mio avviso, tool stegografico per Microsoft Windows è OpenPuff (http://embeddedsw.net/).

È un programma freeware le cui caratteristiche anti forensics sono:

· Generatore HW di numeri pseudo-casuali (CSPRNG)[2]

· Steganografia negabile [3]

· Catene di carrier (fino a 256Mb di dati nascosti)

· Selezione del livello di utilizzo dei bit dei carrier

· Multi crittografia moderna (16 algoritmi)

· Offuscamento dei dati a più livelli (3 password)

· Resistenza alla steganalisi X-quadro[4]

· OpenPuff supporta molti formati di carrier:

Immagini (BMP, JPG, PCX, PNG, TGA)

Audio (AIFF, MP3, NEXT/SUN, WAV)

Video (3GP, MP4, MPG, VOB)

Flash-Adobe (FLV, SWF, PDF)

· Crittografia a chiave simmetrica a 256bit+256bit con estensione della password KDF4

· Scrambling a chiave simmetrica a 256bit (Shuffling basato su CSPRNG)[5]

· Whitening (Mix con rumore basato su CSPRNG)[6]

· Codifica dei carrier bit adattiva e non-lineare[7]

· Struttura nativa portatile (nessuna installazione, chiavi di registro, file .ini)

· Si esegue in user mode con DEP (Data Execution Prevention) on

· Supporto multithread (fino a 16 CPU) = Esecuzione più veloce

· Spyware/adware-free

· Liberamente ridistribuibile

· Nucleo della libreria crittografica OpenSource (libObfuscate)

È un software per la stegografia completo e molto sicuro. L’unico che ho trovato in grado di utilizzare come carrier anche i filmati, con la possibilità per cui di inserire moltissime informazioni al loro interno.

Può inoltre lavorare con catene di carrier ottenendo così la possibilità di nascondere file anche molto grossi.

Dal punto di vista anti forensics è molto interessante il concetto di steganografia negabile. Concettualmente assomiglia alla tecnica utilizzata da Truecrypt che permette l’inserimento di un disco virtuale crittato nascosto all’interno di un disco virtuale crittato noto.

La crittografia/steganografia negabile, è una tecnica basata sull’uso di un’esca che permette di negare in maniera convincente di stare nascondendo dati sensibili, anche se gli attaccanti possono dimostrare che si sta nascondendo qualcosa. Basta semplicemente fornire un’esca sacrificabile che plausibilmente deve rimanere confidenziale. Verrà rivelata all’attaccante, sostenendo che questa è l’unico contenuto.

Come è possibile? I dati crittografati e sottoposti a scrambling, prima di essere iniettati nei carrier, sono sottoposti a whitening con una grande quantità di rumore. I dati esca possono sostituire un po’ del rumore senza compromettere le proprietà finali di resistenza alla crittoanalisi. I dati sensibili e i dati esca sono crittografati usando password differenti. Si devono scegliere due diversi insiemi di diverse password. (20)

È interessante notare che moltissimi dei tools riferiti in molti articoli in internet sono completamente scomparsi.

Ciò che resta disponibile sono software estremamente deboli o didattici.

Segnalo un altro tool, assolutamente didattico ma in grado di far capire bene come funziona la steganografia. Il tool si chiama VSL /(Virtual Steganograpgic Laboratory) ed è scaricabile all’indirizzo http://sourceforge.net/projects/vsl/?source=directory.

3.1.3 Protocolli di rete criptati

L’obiettivo dell’utilizzo di un protocollo di rete criptato è quello di impedire l’intercettazione del traffico generato fra due sistemi interconnessi da parte di chiunque, investigatore o malintenzionato attraverso attacchi man-in-the -middle (21).

Tutti gli utilizzatori di internet hanno a che fare con alcuni protocolli di crittazione del traffico di rete giornalmente. È molto comunemente utilizzato l’Hypertext Transfer Protocol over Secure Socket Layer (HTTPS) che è il risultato dell’applicazione di un protocollo crittografico asimmetrico (22) al protocollo di trasferimento d’ipertesti http. In pratica viene creato un canale criptato tra il client ed il server attraverso uno scambio di certificati. Il Secure Socket Layer (SSL) è il protocollo crittografico utilizzato.

Molto simile è il protocollo File Transfer Protocol Secure (FTPS).

Molto utilizzato dagli amministratori di sistemi Linux è il protocollo Secure Shell (SSH) che permette di aprire un’interfaccia a riga di comando fra un client e un server in cui la trasmissione viene crittata con un metodo di crittazione asimmetrico.

Molto usati, e molto importanti da usare, i protocolli di crittazione delle reti Wi-Fi (wep, wpa, wpa2) (23). Collegandosi, infatti, a una rete Wi-Fi aperta il rischio che tutto il traffico non crittato con altri protocolli sia intercettato è alto.

Questi protocolli hanno lo scopo di proteggere il contenuto da occhi indiscreti.

Quest’azione, però, in chiave anti forensics non è sufficiente. Un investigatore, per quanto non in grado di analizzare i contenuti delle comunicazioni, identifica facilmente gli indirizzi dei due sistemi interconnessi e può quindi muoversi su entrambi i sistemi per compiere ricerche.

Per rendere complicata la vita all’investigatore, è consigliabile utilizzare un metodo che renda difficile o addirittura impossibile identificare almeno uno dei due soggetti della trasmissione.

Molto noti sono i Proxy server di anonimizzazione, alcuni gratuiti e altri a pagamento. Questi sistemi permettono di rendere anonima la navigazione soprattutto su protocolli http e https.

Un investigatore che analizza il traffico proveniente dal sistema che utilizza il browser di navigazione, utilizzando il protocollo https, non è in grado di identificare il contenuto e l’origine.

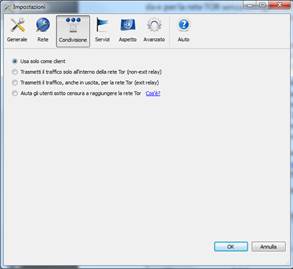

Uno dei sistemi migliori per ottenere anonimato in rete è TOR (The Onion Router) (24). L’anonimato lo si ottiene inoltrando il traffico attraverso una rete di volontari a livello mondiale.

Il meccanismo di funzionamento è semplice: una qualsiasi comunicazione non transita mai direttamente dal client al server, ma passa attraverso i server TOR che agiscono da router costruendo un circuito virtuale crittografato a strati. Ogni Onion Router decide a quale nodo della rete spedire i pacchetti e negozia una coppia di chiavi crittografiche per spedirgli i dati cifrandoli. In questo modo nessun osservatore posto in un punto qualsiasi del circuito è in grado di conoscere l’origine e la destinazione della comunicazione.

Oltre a permettere comunicazioni sicure fra client e server, TOR può rendere anonimo addirittura un server e i suoi servizi. Per accedere a questo server o ai suoi servizi è necessario l’uso di TOR da parte dei client.

Ogni utente Tor può essere:

- Client; TOR gestisce solo le connessioni dell’utente.

- Middleman relay; è un nodo che gestisce il traffico da e per la rete TOR senza collegarsi all’esterno. Tutti i relay sono pubblicamente noti per scelta progettuale.

- Exit relay; è un nodo che gestisce il traffico da e per la rete TOR e verso l’esterno. Tutti i relay sono pubblicamente noti per scelta progettuale.

- Bridge relay; I bridge relay sono dei nodi semi-pubblici di tipo sperimentale, studiati per permettere di collegarsi alla rete Tor anche in presenza di un filtraggio efficace contro Tor (come in Cina, Iran ecc.). Non compaiono nelle liste pubbliche dei nodi noti ma devono essere richiesti esplicitamente.

Per utilizzare TOR è sufficiente scaricare dal sito https://www.torproject.org/projects/torbrowser.html.en il browser TOR disponibile per Windows, Mac OS X e linux.

Si tratta di una customizzazione di Firefox portatile che utilizza direttamente TOR.

Per i sistemi IOS esiste OnionBrowser che ha le stesse funzionalità.

Per i sistemi Android è disponibile Orbot.

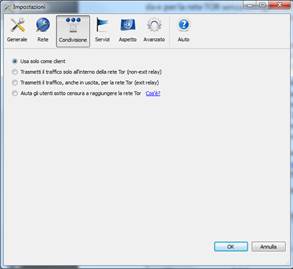

Per far diventare client, middleman relay, exit relay o bridge relay si può agire sul Pannello di controllo Vidalia cliccando su “Configurazione del Relay”.

Un altro tool un po’ più complesso è Whonix. http://sourceforge.net/projects/whonix/files/?source=navbar

Il tool è composto di 2 macchine virtuali Vmware di cui una è il gateway verso la rete TOR e l’altra è il client, un sistema Linux desktop piuttosto completo, che utilizza il gateway per le comunicazioni con l’esterno.

Il gateway è sicuramente la parte più interessante siccome può essere utilizzato come gateway predefinito di tutto una rete locale.

Un altro tool interessante che utilizza la rete TOR è Tailshttps://tails.boum.org/

Consiste in una distro Linux live che può essere trasferita su una chiavetta usb in cui tutto è in funzione dell’anonimato e del non lasciare tracce. Ha il grande vantaggio di essere trasportabile e utilizzabile su qualsiasi (o quasi) computer che si ha a disposizione, non lasciando su questo alcuna traccia del suo “passaggio”.

È possibile, oltre ad utilizzare Tails per la navigazione, ha già installato un client per la posta, una suite di programmi per ufficio (Openoffice), programma per la masterizzazione di cd e dvd, la possibilità di creare una partizione sulla chiavetta crittata per il mantenimento dei dati d’interesse. Infatti, alla chiusura del programma, vengono cancellate in modo sicuro tutte le modifiche apportate ad esclusione della partizione crittata (Persistent).

Uno dei maggiori limiti di TOR e la relativa lentezza dei flussi dovuti agli ovvi limini di utilizzo banda imposti dai volontari. Inoltre è poco gradito chi utilizza la rete TOR per inviare massicce quantità di dati o chi utilizza i sistemi peer to peer.[8]

Un altro sistema per rendere anonimo e non analizzabile il traffico generato ovviando, alla lentezza e alle limitazioni della rete TOR, èl’utilizzo di connessioni VPN (Virtual Private Network) verso strutture che forniscono questo servizio di anonimizzazione.

Una Virtual Private Network è una rete di telecomunicazione privata, instaurata tra soggetti che utilizzano un sistema di trasmissione pubblico e condiviso, come per esempio Internet.

Al fine di garantire l’impossibilità per un investigatore e chiunque altro di analizzare il traffico generato, la VPN deve diventare una Secure VPN utilizzando dei protocolli di cifratura.

I protocolli più utilizzati sono:

· PPTP (Point to point tunneling protocol) (25)

· IPsec (IP security) (26)

· SSL/TLS (27)

All’indirizzo http://www.vpnsp.com/vpn-services.html si può trovare una lista dei VPN service providers più conosciuti.

Si ottiene l’anonimato in quanto a destinazione il flusso è come se arrivasse dall’indirizzo IP del provider e non da quello del computer d’origine.

Va tenuto presente che il collegamento dal proprio pc fino al provider è crittato, ma da quel punto in poi, se le comunicazioni non sono ulteriormente crittate, posso essere intercettate e analizzate dal provider stesso o da qualche altro utente collegato allo stesso provider.

Quasi tutti questi providers garantiscono di non tener traccia delle connessioni effettuate in ingresso e in uscita, ma è sempre meglio non esserne troppo sicuri.

Per agire in chiave anti forensics vanno scelti per cui provider situati in paesi dove eventuali richieste d’investigatori del proprio paese non sarebbero prese in considerazione.

3.2 Cancellazione dei dati

La strategia di questa tecnica anti-forensics è di eliminare definitivamente le informazioni sensibili.

Le informazioni in oggetto possono essere documenti informatici di varia natura di cui non si ha più bisogno, come per esempio la totalità dei dati ancora presenti su un disco fisso che si deve eliminare, le tracce delle attività svolte su un elaboratore elettronico, come i file temporanei e i cookie della navigazione in internet effettuata con un browser, la cronologia della navigazione e delle ricerche effettuate, i file temporanei dai quali si può risalire all’utilizzo di documenti o addirittura alla loro ricostruzione , la cronologia dei documenti aperti da un’applicazione, i log di sistema che possono dare informazioni circa i cicli di accensione e spegnimento, sui programmi installati e rimossi, sugli utenti che si sono validati sul sistema.

Si possono suddividere i tools che permettono di bonificare queste fonti di informazione per un investigatore, o anche per chi vuole avere informazioni su una persona, in due categorie:

· Tools che realizzano il wiping (cancellazione sicura) di un intero dispositivo come un disco fisso, una chiavetta usb, una memoria di una fotocamera, ecc.

· Tools che realizzano cancellazioni sicure selettive di documenti e di tracce in genere.

3.2.1 Tools di wiping

Fra i tools che realizzano il wiping possiamo trovare sia prodotti software sia prodotti hardware.

Fra i prodotti hardware vi sono dispositivi che utilizzano software che implementano differenti algoritmi di wiping ma anche dispositivi che utilizzano procedimenti fisici di degaussing (demagnetizzazione).

I dispositivi di degaussing sono molto veloci e agiscono sul materiale magnetico di un disco fisso, di un floppy disk o di un nastro magnetico generando un campo magnetico di forte intensità che agisce sui domini magnetici dei dispositivi orientandoli in modo totalmente casuale tale da non permetterne il recupero con alcun mezzo. Un grande vantaggio che hanno questi dispositivi, oltre alla velocità elevata (cancellano un disco in circa 4 secondi), è la possibilità di agire su dispositivi non funzionati ma che, con tecniche opportune, possono restituire i dati in essi contenuti.

Gli altri dispositivi hardware utilizzano gli stessi metodi di cancellazione dei dati che sono implementati dai tools software. Hanno il vantaggio di poter agire su più dispositivi simultaneamente ed essendo costruiti per questo scopo, forniscono differenti interfacce per collegare dispositivi di diversa natura e utilizzano il metodo migliore in automatico per il particolare dispositivo.

I tools hardware sono rivolti essenzialmente alle grandi aziende che necessitano una cancellazione sicura per un gran numero e varietà di dispositivi.

Fra gli apparecchi che utilizzano il degaussing segnalo i seguenti:

- Ontrack Eraser Degausser

(http://www.ontrackdatarecovery.it/degausser/ )

- Tabernus Degaussers

(http://www.tabernus.com/index.php?page=degauss )

Fra gli apparecchi che utilizzano algoritmi software segnalo :

- Tabernus E800 Hard Drive Erasure Appliance

(http://www.tabernus.com/index.php?page=loose )

- Extreme Protocols Solutions

(http://www.enterprisedataerasure.com/products/ )

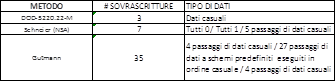

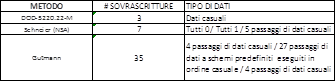

Esistono numerosi tools software che dichiarano di eseguire cancellazione utilizzando vari metodi. Fra i molti metodi proposti i seguenti sono i più diffusi:

I tools che segnalo sono:

- BCWipe Total Wipeout (http://www.jetico.com/wiping-bcwipe-total-wipe-out/ ) . Questo tools è per Windows. Punti di forza sono la possibilità di eseguire il wiping di più dischi simultaneamente, di cancellare anche la HPA (Host Protected Area) [9] . Può essere creato un live disk da lanciare sulla macchina sulla quale si vuole cancellare i dischi presenti.

Darik's Boot And Nuke (http://www.dban.org/download ). Il punto di forza di questo tools è che è freeware.

HDDErase (http://cmrr.ucsd.edu/people/Hughes/SecureErase.shtml ) . Questo software è stato sviluppato dall’Università della California. Gratuito. Live Disk.

- Active Killdisk (http://www.killdisk.com/ ) .

È probabilmente il più completo prodotto in forma freeware.

3.2.2 Tools di shredding e di cleaning

I tools di shredding sono programmi che permettono di cancellare in modo sicuro un file o un’intera cartella. Sono molto facili da utilizzare e garantiscono l’irrecuperabilità del file cancellato senza però curarsi delle tracce che l’apertura di tali file possono aver lasciato da qualche parte nel sistema.

Fra i tool più noti si ritrova Eraser (http://eraser.heidi.ie/) .

· Oltre ad eseguire la cancellazione immediata dei file e delle cartelle scelte, si possono creare dei job schedulati per la cancellazione ricorrente.

· S’integra con la shell di windows in modo da poter agire sul file o cartella voluta con il tasto destro del mouse.

· Implementa un numero impressionante di metodi di cancellazione sicura con vari livelli di affidabilità.

· Cancella in modo sicuro lo spazio non utilizzato di un volume.

· È gratuito.

Un altro tool gratuito è Free File Shredder (http://www.fileshredder.org/), simile ad Eraser ma mancante della schedulazione delle operazioni.

Questo tipo di tools rivestono a mio avviso uno scarso interesse dal punto di vista anti forensics in quanto non si occupano di rimuovere anche le tracce delle aperture dei file che vengono cancellati.

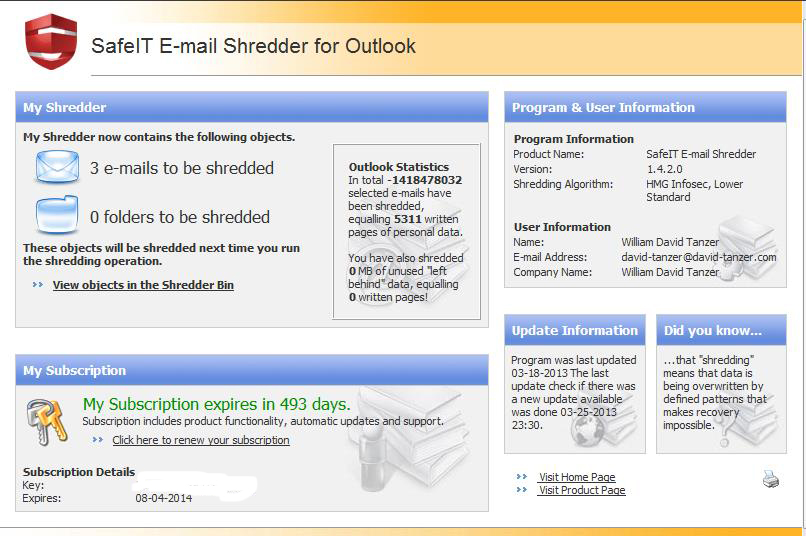

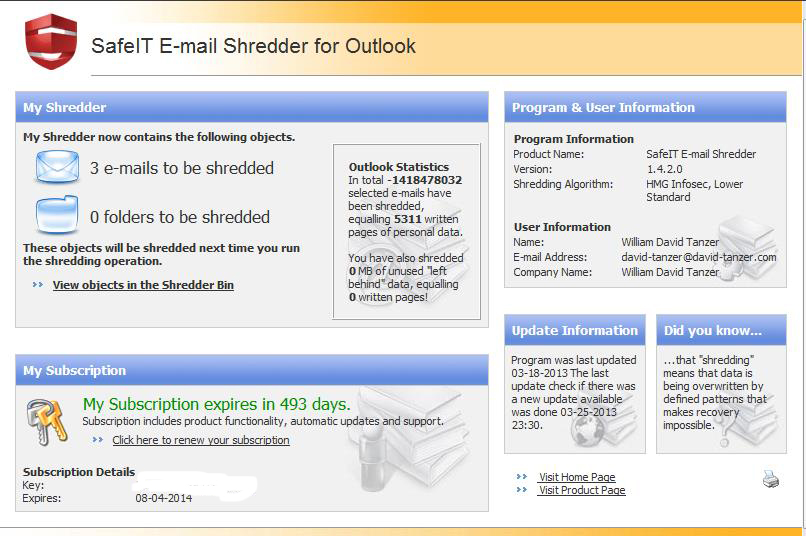

Un discorso a parte invece lo si può fare per un prodotto che effettua lo shredding delle mail di una dei diffusi client di posta, Microsoft Outlook. Il prodotto si chiama

E-mail Shredder for Outlook

(http://www.safeit.com/products/index.asp) . Com’è noto, la cancellazione di una mail non comporta la sua eliminazione completa dal database pst di Outlook, ed è facilmente recuperabile. Per poter effettuarne l’eliminazione bisognerebbe compattare il database, cosa che richiede un’enorme quantità di tempo e spesso la si evita. Questo programma permette di eseguire una cancellazione completa delle e-mail selezionate senza la necessità della compattazione, agendo con i metodi di cancellazione sicura solo sugli elementi voluti.

Esiste anche la versione per gli utilizzatori di Exchange Server e agisce sul database locale ost nello stesso modo che con il database pst.

Anche questo tools non si cura però dei file temporanei tipicamente generati dall’apertura degli allegati.

Volendo utilizzare come tecnica anti forensics la cancellazione, è opportuno utilizzare , o aggiungere, un tool più completo in grado di andare a rimuovere in modo sicuro tutte le tracce che si vogliono eliminare.

Va premesso che un buon prodotto deve essere in grado di agire sulle tracce dei singoli programmi utilizzati, che spesso cambiano nel tempo aggiungendo informazioni incontrollabili.

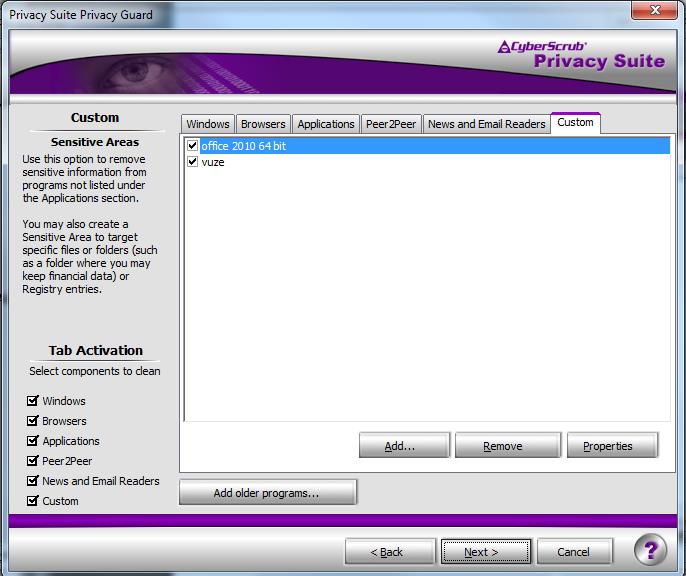

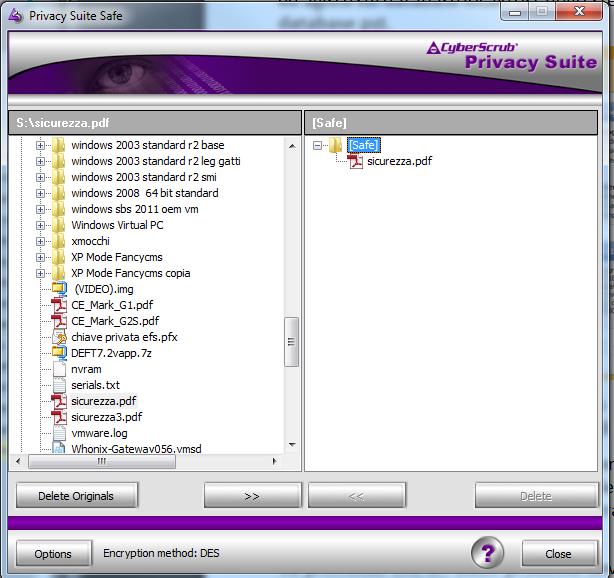

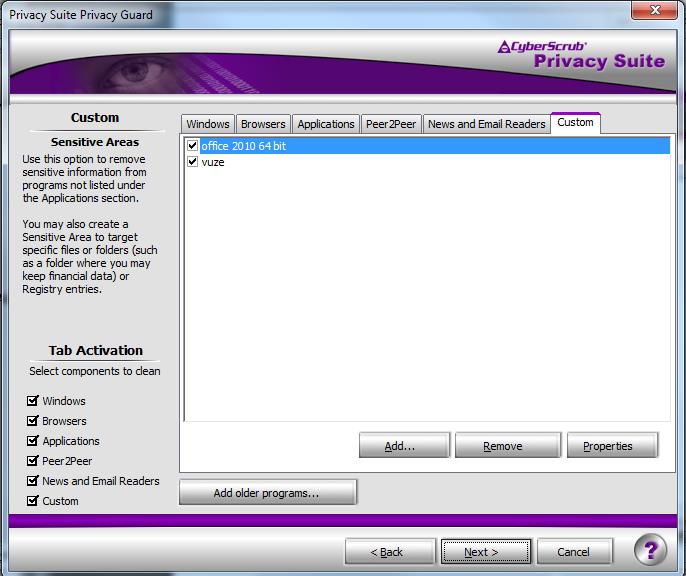

Fra i migliori prodotti di questo tipo troviamo CyberScrub Privacy Suite (http://www.cyberscrub.com/en/privacy-suite/).

È un prodotto a pagamento con il metodo della sottoscrizione annuale. Questa è sicuramente una scelta corretta poiché il prodotto, affinché sia efficace, deve essere continuamente aggiornato nelle definizioni di un enorme numero di applicazioni.

Il prodotto è in grado di identificare automaticamente le applicazioni installate e se le ha fra le sue definizioni permette all’utilizzatore di abilitarne la pulizia dei file, delle chiavi di registro e dell’eventuale cache.

La debolezza dal punto di vista anti forensics di questo tipo di applicazioni sta proprio nel fatto che le applicazioni continuano a essere aggiornate, a volte con frequenze altissime, come gli antivirus, e i programmatori dei tools in questione devono analizzare le modifiche apportare e rilasciare le definizioni per i nuovi aggiornamenti.

Una caratteristica sicuramente positiva di questo programma è di non permettere l’abilitazione della definizione di un programma se questa definizione non è quella per quella particolare release, non lasciando di fatto l’utente nella falsa sicurezza di aver bonificato quanto voluto.

Un’altra caratteristica interessante è quella di poter creare delle definizioni custom, a totale rischio e pericolo di chi le realizza, per cancellare in modo sicuro qualsiasi cosa in modo schedulato.

Altra caratteristica per cui preferirlo è la certificazione Via Padlock (28) che ne garantisce la conformità alle ultime disposizioni in materia di crittografia e meccanismi di sicurezza a livello militare.

Può inoltre operare in modalità stealth impedendo la sua individuazione.

Fornisce anche strumenti per l’archiviazione sicura creando una locazione crittata accessibile tramite password.

Un altro tool interessante è Privacy Guardian di Pctools (http://www.pctools.com/it/privacy-guardian/).

Il prodotto ha a favore rispetto a Cyberscrub la capacità di cancellare le tracce da un maggior numero di browser internet e un prezzo davvero basso per un prodotto di questo tipo. In meno, non da la possibilità di customizzare azioni personalizzate.

Un ulteriore prodotto di buona qualità è ParetoLogic Privacy Controls (http://www.paretologic.com/products/paretologicpc/) la cui peculiarità è la capacità di cancellare efficacemente le tracce dai sistemi di messaging e voip maggiormente utilizzati quali AOL, ICQ, MSN Skype, Google Talk e Windows Live Messenger.

Ottima l’azione sui più diffusi client P2P.

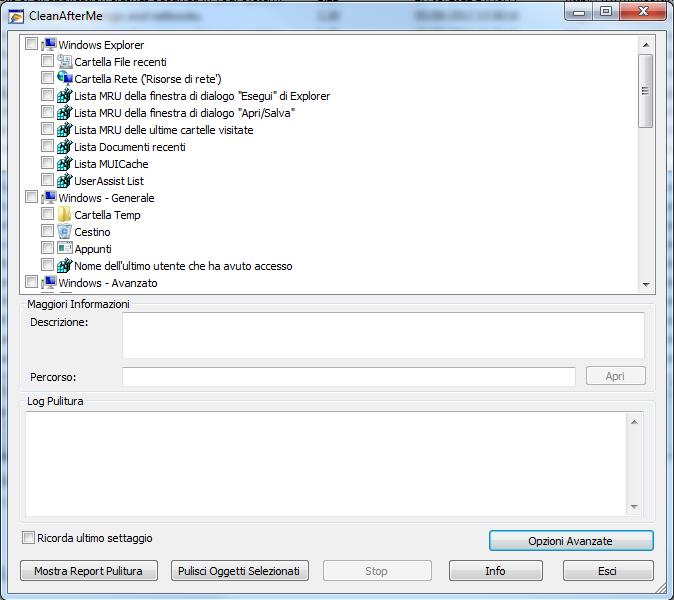

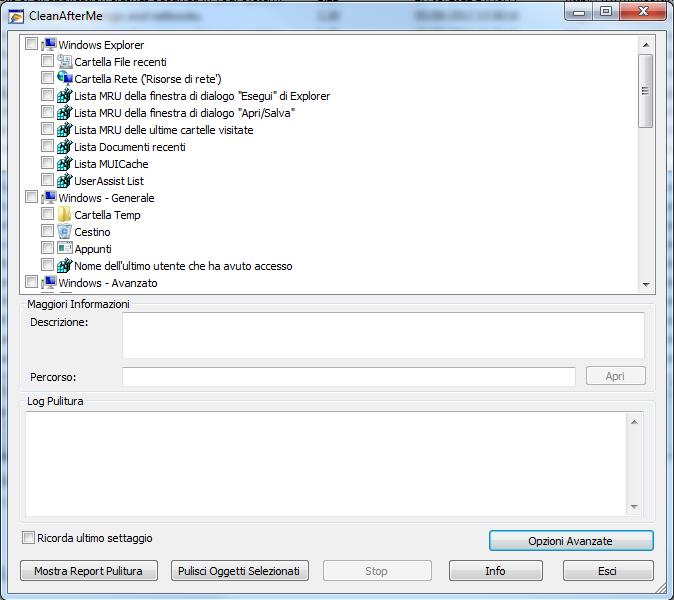

Un altro tool molto interessante è CleanAfterMe della Nirsoft (http://www.nirsoft.net/utils/clean_after_me.html). Questo tool non ha tutte le funzioni dei tool precedenti, però è portatile e permette di eliminare le tracce di utilizzo di molti programmi e browser. È molto utile quando si vuole evitare che qualcuno capisca dalle tracce grossolane lasciate che il computer in questione è stato utilizzato. Ha inoltre, come scelta, la possibilità di sovrascrivere i file oggetto di eliminazione con degli zeri prima di effettuare l’eliminazione.

3.3 Trail obfuscation

Fino ad ora si sono prese in considerazione tecniche anti forensics atte o a nascondere o a eliminare tracce e documenti che si vogliono tenere riservati.

La Trail obfuscation invece è una tecnica tendente a modificare alcune caratteristiche dei file in modo da creare confusione in chi deve analizzare un sistema.

Le tecniche consistono nel modificare gli attributi di uno o più file come, per esempio, la data e ora dell’ultimo accesso e della creazione del file, il nome del file, modificare i file cambiandone di fatto lo hash, agire sui file di log per alterare le sequenze delle operazioni.

A prima vista possono sembrare tecniche di poco valore, ma sono invece veramente rilevanti specialmente quando sul sistema da analizzare vi sono montagne di file.

Immaginiamo uno scenario in cui un investigatore debba analizzare un sistema per ricercare dei documenti sottratti a un’azienda. Di fronte alla presenza di un numero notevole di file di un certo tipo, come per esempio documenti PDF, il buon investigatore ben si guarderà da aprirli uno ad uno per analizzarne il contenuto, utilizzerà invece la tecnica di far calcolare da un programma gli hash di tutti i file trovati, calcolerà l’hash dei file consegnatigli dal denunciante come campione e poi effettuerà la ricerca degli hash dei campioni con gli hash calcolati di tutti i file trovati.

Se i documenti sono stati modificati in modo da alterarne l’hash originale, questi file non verranno mai trovati.

Formuliamo poi l’ipotesi che, per puro caso, sia individuato uno di questi file. Se la data di creazione è, per esempio, di molto antecedente alla data di creazione del file campione, si potrebbe addirittura ipotizzare che il file in oggetto sia stato creato dal denunciato piuttosto che dal denunciante.

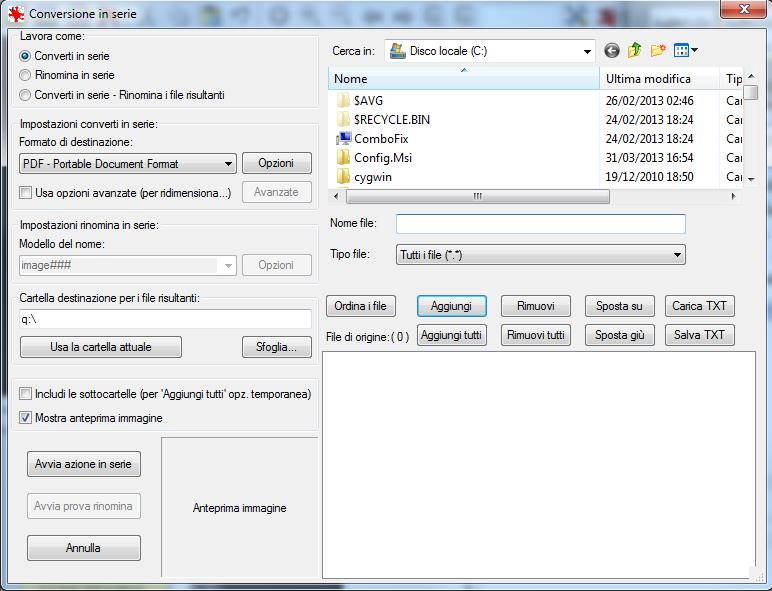

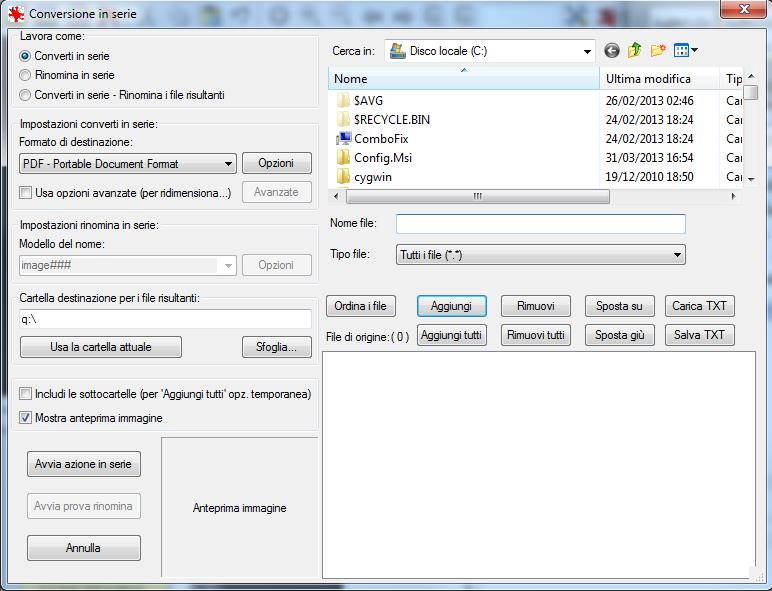

Un tools che davvero inaspettatamente rivela le sue doti anti forensics è il famosissimo IrfanView (http://www.irfanview.net/) . La sua “dote” anti forensics sta nella capacità di convertire e rinominare in bulk file da un formato a un altro, per esempio da jpg a png, da PDF a PDF ottimizzandolo (e di fatto cambiandogli l’hash).

Il risultato di quest’attività è l’ottenimento di files praticamente identici agli originali ma con hash totalmente cambiato, e così pure la data di creazione e altre informazioni rilevanti.

Un’altra tecnica di trail obfuscation è quella di contaminare appositamente la propria macchina con un malware noto, come ad esempio un trojan.proxy [10] , programmi di remote administration come Logmein, Vnc, ecc in modo da poter dire “il mio sistema è virato e non sono stato io a fare quello di cui mi si accusa”.

A differenza delle altre tecniche, questa può essere utilizzata per modificare la realtà dei fatti estrapolati dal sistema sotto indagine.

A titolo di esempio, mettiamo che ci si voglia creare un alibi per un certo range di orari nel futuro. Si può semplicemente modificare l’orario di sistema spostandolo in avanti quel tanto che basta, accendere il sistema e lavorarci un po’ su in modo normale. Una volta coperto il tempo necessario, si spegne il computer e lo si riaccende solo per modificare l’orario riportandolo a quello corretto. Bisogna evitare il collegamento con internet per evitare aggiornamenti non voluti dell’orario di sistema.

Più complicato, ma altrettanto fattibile, crearsi un alibi nel passato. Da windows Vista in poi, è abilitata di default la shadow copy (29) su tutto il disco di sistema e per ogni aggiornamento di sistema viene creato un punto di ripristino. Mettiamo per ipotesi che ci si voglia creare un alibi per la mattina del giorno precedente avendo lavorato nel pomeriggio della stessa giornata.

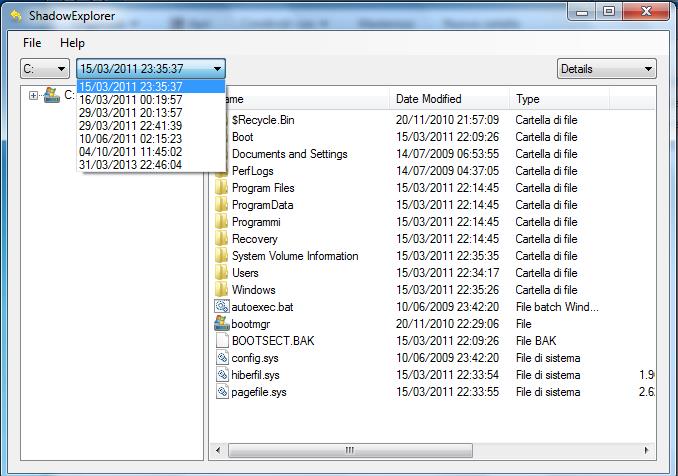

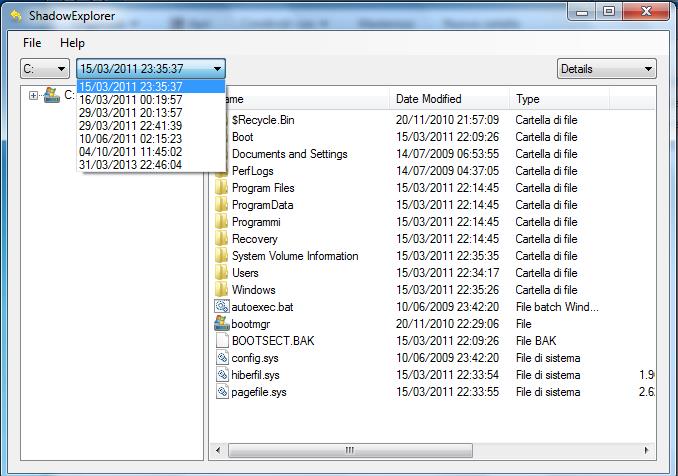

Per effettuare questa operazione lasciando meno tracce possibili si può utilizzare ShadowExplorer (http://www.shadowexplorer.com/) un interessantissimo programma che permette di navigare all’interno delle copie shadow presenti su un disco fisso e di esportare il file su un altro supporto.

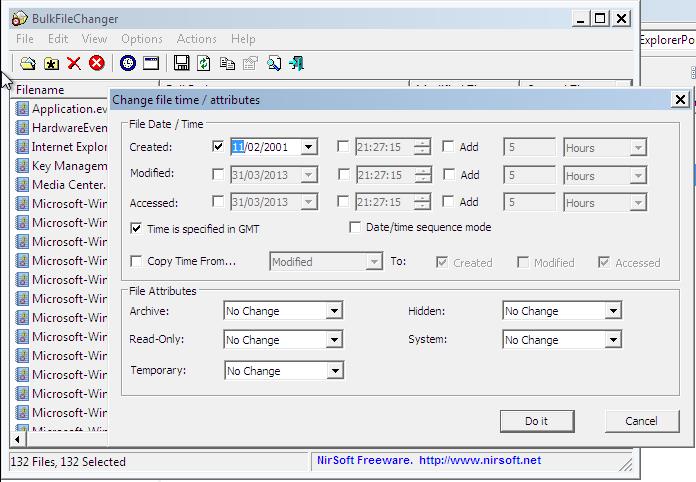

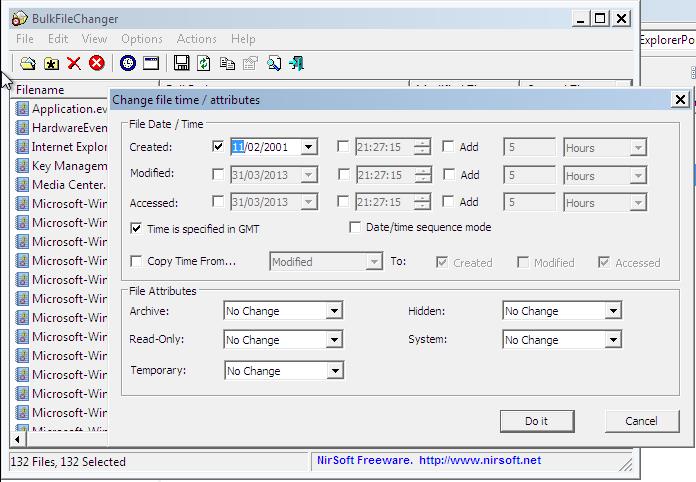

Va anche utilizzato un altro tool della Nirsoft, BulkFileChanger (http://www.nirsoft.net/utils/bulk_file_changer.html) allo scopo di modificare le date di creazione dei file eventi che andremo a ripristinare. Per poter effettuare una modifica delle date più accurata, al posto di BulkFileChanger sarebbe meglio utilizzare Timestomp (http://www.jonrajewski.com/data/for270/timestomp.exe) che ha anche la possibilità di modificare il valore del changetime nella MFT (Master File Table) (30) rendendo ancora più complicato per un investigatore trovare la manipolazione. Purtroppo il programma lo si trova con difficoltà; l’unico link ancora attivo è quello che ho indicato.

Può essere abbinato ad un’interfaccia grafica, Timestomp-Gui (http://sourceforge.net/projects/timestomp-gui/). Per funzionare con questa interfaccia, bisogna impostare il formato dell’ora sulle 12 ore, utilizzando così i suffissi PM e AM.

Bisogna procedere come segue:

1) Si scarica la versione portable di ShadowExplorer e di BulkFileChanger e li si memorizzino su una chiavetta USB.

2) Si esegue il programma ShadowExplorer e si sceglie la copia shadow con la data desiderata.

3) Si va nella cartella “c:\windows\system32\winevt\Logs” della copia shadow voluta.

4) Si copiano tutti i file *.evtx sulla chiavetta tramite la funzione export del programma ShadowExplorer e poi lo si chiude.

5) Si esegue il programma di sistema msconfig.

6) Si va nella scheda “Servizi” e si toglie la spunta dal servizio “Registro eventi di Windows”, quindi ok.

7) Si accetta il riavvio. Alla partenza premere F8 per scegliere la modalità provvisoria.

8) Al riavvio, ci si sposta sulla cartella del disco fisso “c:\windows\system32\winevt\Logs”.

9) Si prende nota della data di creazione dei file, non della data di ultima modifica. Spesso è la stessa e comunque si potrà utilizzare la data più vecchia.

10)Si eliminano tutti i file *.evtx presenti nella cartella.

11)Si copiano i file *.evtx salvati sulla chiavetta nella cartella.

12)Si esegue BulkFileChanger, si selezionano tutti i file trasferiti e si modifica la data di creazione in modo opportuno.

13)Si modifica la data di sistema in modo da collocarsi al giorno voluto e all’ora voluta.

14)Si riesegue msconfig e si riabilita la voce “Registro eventi di Windows”.

15) Alla richiesta di riavvio, si spegne il sistema con il tasto di accensione. Quindi si riaccende il sistema e si lavora effettivamente facendo un po’ di cose per creare entri nel registro opportune.

16) Completato il riempimento, si arresta il sistema e si reimpostano la data e l’ora corrette.

Procedendo in questo modo si sono create voci alla data voluta, file e altre tracce che confermano dell’attività nel periodo voluto.

Il programma BulkFileChanger presentato sopra (meglio ancora Timestomp), è un programma che permette di apportare modifiche ad informazioni importanti relative ai file. Senza una data certa molto spesso diventa impossibile utilizzare il file in tribunale.

3.4 Tecniche per la prevenzione della trasmissione di informazioni non voluta.

Esistono malware come i keylogger (31) che sono sfruttati per carpire informazioni durante il normale uso del sistema. Nulla esclude che nel corso di un’investigazione si possa ricorrere a strumenti software realizzati appositamente per acquisire informazioni non ottenibili altrimenti.

Un esempio sono le conversazioni effettuate tramite Skype, notoriamente crittate.

È possibile per cui che per intercettare queste conversazioni si possa indurre in vari modi l’utilizzatore a installare qualche software, volontariamente o a propria insaputa, che registra le conversazioni e le invia a un “ascoltatore”.

In generale bisogna per cui porre attenzione anche sull’attività delle applicazioni che sono in esecuzione e impedire loro di comunicare con l’esterno se non autorizzate.

Oramai i firewall personali sono attivati di default sulle macchine con sistemi operativi moderni, ma la loro azione è rivolta a evitare l’ingresso dall’esterno verso servizi che non si vogliono pubblicare.

Bisogna per cui incrementare la sicurezza in uscita installando firewall che blocca il traffico verso l’esterno se questo non è voluto.

Molti software antivirus con funzionalità di Internet Security offrono già questo servizio.

In questo spazio segnalo un’applicazione che sfrutta il firewall nativo di Windows XP, Windows Vista, Windows 7 e Windows 8 che permette di realizzare un controllo completo e granulare dell’attività dei software anche in uscita.

Il programma è Windows7FirewallControl (http://www.sphinx-soft.com/Vista/) . Il programma s’integra con il desktop di Windows ma esiste anche una versione portable che ne permette l’attivazione alla bisogna. Il programma è a pagamento.

3.5 Utilizzo di tecniche di crittazione asimmetrica per l’invio di informazioni riservate.

Pochissime persone hanno coscienza di questa vulnerabilità che colpisce soprattutto la posta elettronica, le trasmissioni di file via ftp o http e i collegamenti Wi – Fi.

Spessissimo questo tipo di attività sono svolte senza pensare che, senza opportuni accorgimenti, tutto il traffico generato sia in chiaro, compri gli user id e le password.

3.5.1 Posta Elettronica

Vi sono due accorgimenti da implementare:

- Utilizzare connessioni con il proprio server di posta che implementato crittazione TLS/SSL.

Tenendo poi presente che, anche utilizzando la crittazione della connessione con il server di posta, una volta giunti sul server su questo sono in chiaro e non si può essere sicuri che il flusso da un server all’altro per l’invio al destinatario segua regole di sicurezza, anzi spesso non le segue.

È importante per cui:

- Utilizzare certificati digitali per crittare le conversazioni riservate, in modo tale da permetterne la lettura solo al legittimo destinatario.

Questa possibilità è offerta a tutti a costo zero sul portale di COMODO (http://www.comodo.com/home/email-security/free-email-certificate.php). Sul sito è possibile procurarsi un certificato da utilizzare per l’invio di mail crittate.

Per inviare posta crittografata utilizzando i certificati impone la seguente procedura:

a) Bisogna che entrambi i corrispondenti abbiano un certificato digitale utilizzabile per l’invio di posta crittografata.

b) Ogni corrispondente deve inviare una mail firmata con il proprio certificato all’altro.

c) Si deve aggiungere il certificato digitale del proprio corrispondente alla rubrica del proprio client di posta (modalità differenti a seconda del client stesso).

d) Dopo la compilazione della mail da inviare bisogna abilitare l’opzione di crittatura.

Va comunque ricordato che una volta giunto sul client del proprio corrispondente il messaggio è in chiaro e può essere letto da chiunque abbia accesso al computer del corrispondente a meno della revoca del certificato (nel caso di COMODO la revoca del certificato può essere effettuata qui: https://secure.comodo.com/products/!SecureEmailCertificate_Revoke) .

3.5.2 Tramissione file

Anche per la trasmissione file utilizzando protocolli FTP e HTTP è consigliabile la crittazione. Per quanto non in grado di dimostrarlo, nella mia attività di consulente, l’aver fatto impostare il trasferimento di file per siti web su SFTP ha fatto cessare completamente azioni di hacking dei siti stessi avendo escluso a priori vulnerabilità note del software del sito stesso.

Purtroppo sono pochissimi i provider che offrono hosting di siti web che forniscono questo servizio. Bisogna per cui cercare un provider che fornisca tale connettività (fra i grandi, in Italia, Aruba fornisce il servizio gratuitamente).

Per comprendere quanto sia delicata la questione rimando al seguente articolo su Punto Informatico: http://punto-informatico.it/2086911/PI/Interviste/seeweb-cronaca-un-attacco.aspx .

Dal punto di vista puramente anti forensics, è possibile che un investigatore venga in possesso delle password ftp di un sito di un indagato e solo grazie a questo fatto ottenere molte informazioni, ma, in aggiunta, vi è la possibilità di modificare del codice, per esempio nella parte amministrativa del sito, in modo tale da installare un malware appositamente costruito sul pc o sui pc oggetto di future indagini.

3.5.3 Connessioni Wi - Fi

Molte strutture alberghiere, aereoportuali, bar, ristoranti, hanno messo a disposizione hot spot Wi – Fi gratuiti per i loro clienti.

Questi hot spot sono spesso aperti, cioè senza alcuna crittatura del segnale, lasciando la validazione per la navigazione a livello di gateway.

Chiunque collegato a questa rete non protetta è in grado di catturare il traffico generato dagli altri avventori e impossessarsi per esempio delle password per l’accesso alla loro posta se la connessione con la propria casella non è crittata.

Collegarsi a reti aperte sconosciute non è cosa saggia poiché un malintenzionato o anche un investigatore potrebbe creare ad hoc un access point aperto per farvi collegare, invogliati dalla gratuità, e carpire il traffico in chiaro generato.

Vanno per cui preferite le reti crittate e comunque tenere ben presente il rischio che si corre utilizzando quelle in chiaro.

3.5.4 Tecniche di protezione della infrastruttura informatica dall’accesso illecito perpetrato dall’interno.

Ognuno in casa propria pensa di essere al riparo da azioni malevole effettuate dalle persone che lo circondano. Spesso, nella mia attività di consulente, di fronte all’impossibilità o alla scarsa probabilità che un furto d’informazioni possa essere stato perpetrato da un “pirata” esterno, dichiarando di voler verificare eventuali azioni interne, mi trovo spesso di fronte ad un irrigidimento.

La logica porterebbe invece a mettere in prima linea una ricerca all’interno, giacché le persone coinvolte in un business sono quelle più interessate ad avere informazioni riservate.

Oltre ad azioni truffaldine, vi sono a volte all’interno di un’azienda rapporti interpersonali che fan sorgere gelosie non propriamente lavorative e fanno scattare il desiderio di farsi gli affari dei colleghi.

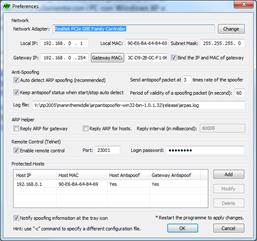

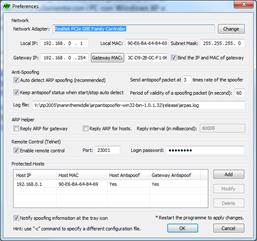

Vi sono numerosi software disponibili in internet, in grado di intercettare il traffico generato da un host perpetrando un attacco Man In The Middle (21) utilizzando usa sola scheda di rete sfruttando l’Arp Spoofing (32) . Fra i più famosi troviamo Ettercap (http://ettercap.github.com/ettercap/), disponibile anche per Windows (http://sourceforge.net/projects/ettercap/files/unofficial%20binaries/windows/).

È disponibile pronto nella distro live NST 2.16 (http://networksecuritytoolkit.org/nst/index.html), che abbinato con un tool gratuito di analisi forense come Xplico (http://www.xplico.org/download), disponibile sulla distribuzione live Deft 7.2 (http://www.deftlinux.net/download/), permettere di effettuare una comoda analisi anche da parte dei non addetti ai lavori.

Ovviamente, sempre guardando la questione dal punto di vista anti forensics, un investigatore può trovare una giustificazione plausibile (manutenzione del centralino, della stampante multifunzione, tecnico Telecom o simile) per inserire sulla rete locale aziendale un minuscolo pc tipo lo EEE della Asus, senza tastiera mouse, monitor o altro tanto da farlo apparire come un qualsiasi dispositivo abbinato al centralino, router ecc, con tutta la suite NST 2.16 opportunamente pilotabile dall’esterno, non destando alcun sospetto.

Ovviamente la cosa è difficile da compiere in aziende strutturate con un reparto ITC, ma nelle piccole aziende l’ipotesi non è per nulla peregrina.

Una tecnica di protezione già disponibile nelle comuni reti Windows con controller di dominio è l’IPsec (33). La sicurezza è raggiunta attraverso funzionalità di autenticazione, cifratura e controllo d’integrità dei pacchetti IP (datagrammi).

Purtroppo non mi è mai capitato di trovare una rete in una piccola struttura con i criteri IPsec abilitati, e, devo ammette, non l’ho mai attivata neppure io sulle installazioni da me eseguite. Oltre alla scarsa sensibilità e conoscenza del protocollo, vi è il problema che, se implementato funziona solamente con i PC con Windows XP e successivi legati al dominio. Tutti i client con sistema operativo non supportato (i Mac per esempio) non avrebbero accesso alla rete.

Riporto comunque un interessante tutorial in lingua inglese su come effettuare la configurazione di IPsec: http://allcomputers.us/windows_server/windows-server-2003---securing-network-communications-using-ipsec---deploying-ipsec.aspx .

Un’altra tecnica è quella di inserire un software che rileva un attacco ARP Spoofing. Un tool gratuito è ARP Antispoofer (http://arpantispoofer.sourceforge.net/), per Windows.

4 Conclusioni

Molto spesso l’anti forensics è considerata una scienza al servizio dei malfattori. Molte attività umane hanno il loro rovescio della medaglia.

Ritengo personalmente legittimo che chiunque abbia il diritto di difendersi come gli è consentito, malfattore o persona per bene, anche da legittime indagini ordinate dalla magistratura.

Nella mia esperienza di consulente della difesa in procedimenti penali, mi sono trovato a scontrarmi troppo spesso con azioni del magistrato non comprensibili e che, pur essendo certamente legittime, ledevano in modo palese il diritto di difesa dell’imputato.

Per esempio, è sempre più difficile ottenere una copia di quanto sequestrato dal PM durante la fase delle indagini, o, se concesso, a cause delle ultime normative, estremamente costoso. Solo grandi aziende possono sopportarne i costi.

Infine ci sono addirittura sentenze della Cassazione che legittimano di fatto acquisizioni di documenti informatici e catene di custodia dei reperti che non rispondono minimamente a quanto stabilito dalla Convenzione di Budapest recepita dalla legge N° 48 del 18 Marzo 2008 (per esempio: Cassazione Sentenza 14511 del 2.4.2009 ) http://www.marcomattiucci.it/copy.php#14511 .

Sulla base di queste premesse ben venga qualsiasi attività di autotutela, anti forensics compresa.

BIBLIOGRAFIA

1. forensics, Anti-computer. http://en.wikipedia.org/wiki/Anti-computer_forensics Wikipedia. [Online] 21 12 2012. http://en.wikipedia.org/wiki/Anti-computer_forensics

2. Norton Utilities. [Online] http://en.wikipedia.org/wiki/Norton_Utilities

3. ST-506. [Online] 27 2 2013. http://en.wikipedia.org/wiki/ST-506

4. Storia di Internet. [Online] http://it.wikipedia.org/wiki/Storia_di_Internet

5. Crimine informatico. [Online] http://it.wikipedia.org/wiki/Crimine_informatico

6. Informatica forense. [Online] 2 3 2013. http://it.wikipedia.org/wiki/Informatica_forense

7. Rogers, D. M. Anti-Forensic Presentation given to Lockheed Martin. San Diego : s.n., 2005.

8. KISSmetrics, accordo sui cookie traccianti. [Online] 24 Ottobre 2012.

http://punto-informatico.it/3631886/PI/News/kissmetrics-accordo-sui-cookie-traccianti.aspx

9. Atbash. [Online] 14 febbraio 2013. http://it.wikipedia.org/wiki/Atbash

10. Disco cifrante. [Online] http://it.wikipedia.org/wiki/Disco_cifrante

11. Blaise de Vigenère. [Online] http://it.wikipedia.org/wiki/Blaise_de_Vigen%C3%A8re

12. Friedrich Kasiski. [Online] http://it.wikipedia.org/wiki/Friedrich_Kasiski

13. Principio di Kerckhoffs. [Online] 8 Marzo 2013. http://it.wikipedia.org/wiki/Principio_di_Kerckhoffs

14. La teoria della comunicazione nei sistemi crittografici. [Online] http://it.wikipedia.org/wiki/La_teoria_della_comunicazione_nei_sistemi_crittografici

15. Cifrario di Vernam. [Online] http://it.wikipedia.org/wiki/Cifrario_di_Vernam

16. Advanced Encryption Standard. [Online] http://it.wikipedia.org/wiki/Advanced_Encryption_Standard

17. Steganografia. [Online] http://it.wikipedia.org/wiki/Steganografia

18. Compressione JPEG. [Online] http://wiki.dmi.unict.it/mediawiki/index.php/Compressione_JPEG

19. Trasformata discreta del coseno. [Online] http://it.wikipedia.org/wiki/Trasformata_discreta_del_coseno

20. Crittografia negabile. [Online] http://it.wikipedia.org/wiki/Crittografia_negabile

21. Attacco man in the middle. [Online] http://it.wikipedia.org/wiki/Attacco_man_in_the_middle

22. Crittografia asimmetrica. [Online] http://it.wikipedia.org/wiki/Crittografia_asimmetrica

23. What is WEP, WPA, and WPA2? [Online] http://www.brighthub.com/computing/smb-security/articles/53262.aspx

24. Tor. [Online] https://www.torproject.org/.

25. PPTP. [Online] http://it.wikipedia.org/wiki/PPTP.

26. IPsec. [Online] http://it.wikipedia.org/wiki/IPsec.

27. Transport Layer Security. [Online] http://it.wikipedia.org/wiki/Transport_Layer_Security

28. What is VIA PadLock? [Online] http://www.via.com.tw/en/initiatives/padlock/what_and_how.jsp

29. Copia Shadow. [Online] http://it.wikipedia.org/wiki/Copia_shadow

30. Master File Table. [Online] http://it.wikipedia.org/wiki/Master_File_Table

31. Keylogger. [Online] http://it.wikipedia.org/wiki/Keylogger

32. ARP Spoofing. [Online] http://it.wikipedia.org/wiki/ARP_poisoning

33. IPsec. [Online] http://it.wikipedia.org/wiki/IPsec.

34. Cookie. [Online] 27 Febbraio 2013.http://it.wikipedia.org/wiki/Cookie

35. Generatore di numeri pseudocasuali crittograficamente sicuro. [Online] http://it.wikipedia.org/wiki/Generatore_di_numeri_pseudocasuali_crittograficamente_sicuro

36. Pfitzmann, Andreas Westfeld and Andreas. Attacks on Steganographic Systems. [Online] http://www.di.unisa.it/~ads/corso-security/www/CORSO-0203/steganografia/LINKS%20LOCALI/Attacks.pdf

NOTE

[1] In informatica i cookie HTTP (più comunemente denominati Web cookies, tracking cookies o semplicemente cookie) sono stringhe di testo di piccola dimensione inviate da un server ad un Web client (di solito un browser) e poi rimandati indietro dal client al server (senza subire modifiche) ogni volta che il client accede alla stessa porzione dello stesso dominio. Il termine "cookie" - letteralmente "biscotto" - deriva da magic cookie, concetto ben noto in ambiente UNIX che ha ispirato sia l'idea che il nome dei cookie HTTP.

Sono usati per eseguire autenticazioni automatiche, tracking di sessioni e memorizzazione d’informazioni specifiche riguardanti gli utenti che accedono al server, come ad esempio siti web preferiti o, in caso di acquisti on-line, il contenuto dei loro "carrelli della spesa" (shopping cart). (34)

[2] Un generatore di numeri pseudocasuali crittograficamente sicuro (detto in genere CSPRNG da Cryptographically Secure Pseudo-random Number Generator è un generatore di numeri pseudocasuali le cui proprietà lo rendono adatto all'uso in crittografia. (35)

[3] I dati altamente sensibili possono essere protetti usando dei dati meno sensibili come esca.

[4] Metodo di stegoanalisi sviluppato da Andreas Westfeld e Andreas Pfitzmann (36)

[5] I dati crittografati sono sempre sottoposti a scrambling per spezzare qualsiasi struttura residua dello stream. Viene inizializzato un nuovo generatore di numeri pseudo-casuali crittograficamente sicuro (CSPRNG) con una terza password (256bit) e i dati vengono mischiati globalmente con indici random.

[6] I dati sottoposti a scrambling sono sempre mischiati a una grande quantità di rumore, proveniente da un CSPRNG indipendente inizializzato con entropia hardware.

[7] I dati sottoposti a whitening sono sempre codificati usando una funzione non-lineare che usa come input anche i bit originali dei carrier. I carrier modificati subiranno meno cambiamenti e supereranno molti test steganalitici (p.e.: Chi Quadro test).

[8] In informatica il termine Peer-to-peer (P2P) indica un'architettura logica di rete informatica in cui i nodi non sono gerarchizzati unicamente sotto forma di client o server fissi (clienti e serventi), ma sotto forma di nodi equivalenti o paritari (in inglese peer) che possono cioè fungere sia da cliente che da servente verso gli altri nodi terminali della rete. Essa dunque è un caso particolare dell'architettura logica di rete client-server.

[9] La Host Protected Area è una sezione del disco fisso non visibile al sistema operativo. Viene normalmente utilizzata per memorizzare la copia del sistema operativo da utilizzare nel caso di ripristino. Può venire utilizzata anche per memorizzare dati che si vogliono tenere nascosti

[10] Un Trojan.Proxy è un malware che realizza un proxy server sul pc contaminato. Questo computer è poi utilizzato dagli attaccanti per navigare in modo anonimo, scaricare file ecc.

2. Definizioni

La computer forensics è la scienza che studia l'individuazione, la conservazione, la protezione, l'estrazione, la documentazione, l'impiego ed ogni altra forma di trattamento del dato informatico al fine di essere valutato in un processo giuridico. (6)

Per l’anti-computer forensics vi sono molte definizioni; la più accettata è la seguente:

“Il tentativo di influire negativamente sull’esistenza, la quantità e la qualità delle prove presenti in una scena del crimine, o il rendere difficile o addirittura impossibile condurre l’esame e l’analisi delle prove.” (7)

La definizione riportata si riferisce ad azioni eticamente negative, di puro ostacolo alla giustizia. La disciplina ha invece, a mio parere, un campo d’azione molto più ampio e anche più nobile rispetto a quanto indicato nella definizione.

I dispositivi digitali, oltre a poter essere i contenitori di fonti di prova in un processo giuridico, sono certamente i contenitori di informazioni più o meno rilevanti del suoi utilizzatori, atte a rivelarne i gusti, le abitudini, le tendenze politiche e religiose, capacità di spesa, indirizzi di posta elettronica, credenziali per l’accesso a conti correnti, posizione INPS , ecc.

L’azione degli investigatori autorizzati deve seguire delle regole ed è assoggettata alla legge, per cui la possibilità di azione è limitata. I malintenzionati, invece, spesso non sottostanno a regole e leggi, per cui protezioni all’apparenza efficaci risultano inutili. Per esempio un file crittato con una password robusta è un efficace ostacolo all’azione di un investigatore, in quanto, in Italia per esempio, nessuno può obbligare un indagato a rivelare le proprie password. Un delinquente invece può estorcerla con minacce o peggio.

Oltre agli investigatori da un lato, agenti in piena legalità, e i delinquenti, agenti completamente fuori da regole e leggi, vi è un’altra fattispecie e precisamente le aziende che utilizzano le azioni e i contenuti dei dispositivi digitali di un utilizzatore per tracciarne, a sua insaputa e addirittura forzandone la volontà, le informazioni di loro interesse. Spesso queste aziende agiscono sul filo della legge.

Per fortuna la legge in vari Stati sta cominciando a contrastare questi fenomeni. Un esempio è la condanna alla società californiana KISSmetrics in quanto aveva sfruttato tecniche per ricreare cookies [1] dopo la loro rimozione da parte dell’utente. (8)

La mia definizione di anti computer forensics è la seguente:

L’insieme di strumenti, tecniche e comportamenti utilizzati per contrastare, in modo differente secondo gli obiettivi di autotutela perseguiti, l’azione di un attaccante, legittimato o no, che utilizza tecniche di computer forensics per ottenere informazioni di vario genere dai dispositivi assimilabili a computer (personal computer, main frame, smartphone, console, ecc.) e dalla loro connessione a reti locali e globali.

3. Tecniche

Le tecniche che si possono utilizzare per prevenire od ostacolare l’acquisizione di dati di interesse per un attaccante, o comunque rendere il più possibile difficoltosa la successiva analisi, possono raggrupparsi, considerando la definizione classica, nelle seguenti categorie:

-

Occultamento dei dati

-

Cancellazione dei dati

-

Trail obfuscation – Modifica degli elementi identificativi dei dati e delle attività finalizzate a disorientare o depistare l’investigatore e contromisure specifiche contro le attività tipiche di computer Forensics

-

Distruzione fisica del supporto contenete i dati.

L’attività di investigazione forense e soprattutto quelle attività perpetrate dalle altre tipologie di attaccanti, non si realizzano esclusivamente con la ricerca delle fonti di prova e delle informazioni di interesse agendo direttamente sui dispositivi, come la classificazione classica delle tecniche anti forensics lascia intendere, ma sfruttano anche le vulnerabilità dei sistemi operativi, l’apertura di accessi ai dispositivi digitali fornita dalla connessione ad Internet, la vulnerabilità intrinseca di alcune strutture di rete Wi-Fi ed alla falsa sicurezza che si prova quando si è sicuri di essersi protetti da azioni esterne al proprio mondo, non preoccupandosi invece di quello che c’è all’interno.

Considerando questi aspetti aggiungerei le seguenti categorie:

-

Tecniche per la prevenzione della trasmissione di informazioni non voluta.

-

Utilizzo di tecniche di crittazione asimmetrica per l’invio di informazioni riservate.

-

Tecniche di protezione della infrastruttura informatica dall’accesso illecito perpetrato dall’interno.

3.1 Occultamento dei dati

3.1.1 Crittografia

La parola crittografia deriva dall’unione di due parole greche kryptós che significa nascosto, e graphía che significa scrittura. La crittografia è la collezione di metodi per rendere un messaggio non comprensibile per le persone non autorizzate a leggerlo.

Esistono fondamentalmente due tecniche per offuscare un messaggio, quelle basate sulla segretezza del metodo di cifratura e quelle basate sulla segretezza della chiave.

Le prime implementazioni della crittografia basata sulla segretezza dell’algoritmo di codifica le si possono trovare già nella Bibbia, libro di Geremia, dove viene utilizzato il cifrario Atbash, cifrario che si basa sulla sostituzione monoalfabetica in cui la prima lettera dell’alfabeto viene sostituita dall’ultima, la seconda dalla penultima e così via. (9)

La storia della crittografia moderna ebbe inizio con Leon Battista Alberti che per primo utilizzò un disco cifrante (10) con un alfabeto segreto da spostare ad libitum ogni due o tre parole. Il successivo passo avanti avvenne grazie a Giovan Battista Bellaso con l’introduzione della tecnica di alternare alcuni alfabeti segreti con parola chiave sotto il controllo di un lungo versetto chiamato contrassegno.

Il francese Vigenère (11) utilizzò poi il versetto per cifrare ciascuna lettera con la sua tavola ad alfabeti regolari. Il suo sistema fu considerato indecifrabile per oltre tre secoli. Fu decifrato dal prussiano Friedrich Kasiski (12)

La legge fondamentale che inquadra il corretto uso delle tecniche crittografiche fu scritta da Kerckhoffs (“Legge di Kerckhoffs”) nel 1880 ed è la seguente:

“In un sistema crittografico è importante tenere segreta la chiave, non l’algoritmo di crittazione.” (13)

Nel 1918 Gilbert Vernam perfezionò il metodo Vigenère utilizzando chiavi segrete lunghe quanto il messaggio e mai più riutilizzabili. Nel 1949 Claude Shannon dimostrò che questo è l’unico metodo crittografico possibile che sia totalmente sicuro. (14)

Nell’utilizzo pratico è molto complesso avere chiavi lunghe quanto il messaggio per quanto ci siano stati degli utilizzi in ambito militare (One Time Pad - OPT) (15)

Per un approfondimento ed esempi sulle tecniche criptografiche si rimanda al sito http://www.cryptool.org in cui sono scaricabili i programmi Cryptool1 e Cryptool2, ottimi strumenti didattici per comprendere gli algoritmi delle varie tecniche conosciute.

Nessun sistema crittografico che utilizzi chiavi meno lunghe del messaggio da codificare è inviolabile.

Diventa a questo punto rilevante il tempo necessario per decifrare il messaggio. Se questo tempo è sufficientemente lungo da rendere non più utile l’ottenimento del messaggio originale, il metodo di crittazione diventa di fatto inviolabile.

L’uso della crittografia come tecnica anti-forensics trova applicazione nell’offuscamento dei dati contenuti negli elaboratori nella sua forma a chiave simmetrica, cioè dove la chiave per crittare l’informazione e per la sua decrittazione è la stessa.

Possiamo distinguere i seguenti metodi di utilizzo della crittografia:

a) Codifica di alcuni file contenenti dati sensibili

b) Codifiche di intere strutture contenenti dati sensibili.

c) Codifica dell’intero disco fisso o di alcune partizioni.

I metodi a) e b) non garantiscono, se utilizzati da soli, un valido sistema di protezione anti forense da un eventuale accesso al sistema dove questi oggetti sono contenuti, in quanto la stessa apertura dei documenti decodificati lascia tracce sul sistema.

Sono invece metodi molto sicuri e pratici per ottenere un’ottima garanzia (complessità della chiave permettendo) di evitare che all’interno del proprio ambiente, di lavoro o di vita, qualcuno possa accedere a queste informazioni conoscendo magari la password d’accesso al sistema o sfruttando una disattenzione. Sono un ottimo metodo per generare documenti da inviare a un corrispondente che è a conoscenza della password di codifica.

I tool più noti per compiere la crittazione di file sono i seguenti: